A busca humana pela organização, controle e replicabilidade de estruturas complexas manifesta-se de formas distintas, porém conceitualmente análogas, em diferentes domínios do conhecimento. A necessidade de impor ordem sobre o caos, gerenciar dependências e garantir a perpetuidade de uma função — seja ela o exercício do poder político ou a execução de um algoritmo computacional — revela uma “sintaxe” subjacente comum. Este relatório propõe uma análise estruturalista que justapõe dois universos de dados aparentemente desconexos, mas regidos pela lógica do sistema: a gestão de redes de influência política em regimes autoritários, exemplificada pelo caso de Varginha, Minas Gerais, na década de 1970, e a estruturação de sistemas de software robustos através de padrões de projeto (Design Patterns).

Ao analisar os documentos do Serviço Nacional de Informações (SNI) sobre as disputas oligárquicas em Minas Gerais, percebe-se que os atores políticos operavam como “arquitetos” de um sistema social rígido, buscando centralização e acoplamento forte para manter a hegemonia. Paralelamente, a engenharia de software, ao longo das últimas quatro décadas, desenvolveu uma teoria sofisticada — dos padrões Gang of Four (GoF) aos microsserviços — focada em resolver problemas idênticos de gestão de complexidade, mas evoluindo em direção ao desacoplamento e à resiliência.

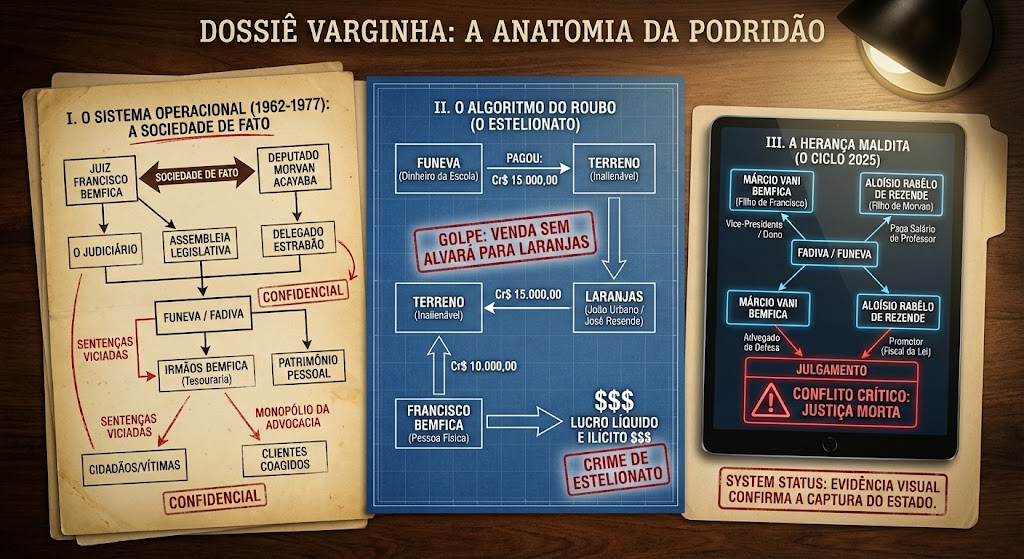

Esta investigação divide-se em duas macro-seções: “O Dossiê Varginha”, uma análise forense e histórica da microfísica do poder local sob a vigilância do regime militar, e “A Arquitetura da Lógica”, uma exegese técnica dos padrões de software que oferecem, metaforicamente e estruturalmente, uma crítica e uma alternativa aos modelos de organização centralizada.

Parte I: O Dossiê Varginha – Microfísica do Poder e Vigilância Institucional (1970-1980)

1.1. O Contexto do Aparelho Repressivo e a “Informação”

A análise documental inicia-se com o exame da “Informação Nº 054/115/ABH/78”, originária da Agência de Belo Horizonte do Serviço Nacional de Informações (SNI). Este artefato burocrático, datado de 13 de junho de 1978, transcende sua função administrativa para revelar a capilaridade do Estado de exceção na mediação de conflitos locais. Diferente da percepção comum que limita a atuação da ditadura militar ao combate à luta armada nos grandes centros urbanos, o caso de Varginha demonstra a instrumentalização do aparelho de inteligência para monitorar, arbitrar e classificar disputas entre elites regionais.

O documento, classificado como “CONFIDENCIAL”, opera sob uma lógica de validação de lealdades. A linguagem técnica utilizada — referindo-se a indivíduos como “nominado”, citando “fatos geradores” e referências cruzadas como a “Informação 063/ABH/SNI/77” — reflete uma racionalidade tecnocrática aplicada ao controle social. O SNI funcionava como um observador onisciente, um nó central na rede de informações que registrava as mudanças de estado na política local para notificar a Agência Central (AC) em Brasília. A estrutura do documento sugere um sistema de arquivos persistente e meticuloso, onde “extratos de prontuário” eram reanalisados periodicamente para confirmar ou refutar a idoneidade ideológica e política dos sujeitos monitorados.

A referência explícita a “cartas elogiosas” endereçadas ao Deputado Federal Francelino Pereira dos Santos, interpretadas pelo SNI como documentos “encomendados”, revela a consciência do órgão sobre as tentativas de manipulação da “verdade oficial” pelos atores locais. O sistema de inteligência, portanto, não apenas coletava dados passivamente, mas interpretava ativamente as intenções por trás dos fluxos de informação, atuando como um filtro de integridade em um ambiente politicamente corrompido.

1.2. Morvan Aloysio Acayaba de Rezende: A Arquitetura da Influência Centralizada

Central a esta trama de poder está a figura de Morvan Aloysio Acayaba de Rezende. Descrito nos arquivos do SNI e da Polícia Federal (Informação 164/SI/DPF/MG/76) como um “político de poder incomensurável”, Acayaba personifica o arquétipo do “coronel” moderno, cuja influência transcendia as esferas tradicionais do executivo e legislativo para penetrar profundamente o judiciário e o sistema educacional.

1.2.1. O “Singleton” Político: Acumulação e Controle

A análise cruzada dos dados biográficos e dos relatórios de inteligência indica que o poder de Acayaba não advinha apenas de seu mandato eletivo. Ele operava como um “Singleton” político — um ponto único de acesso e controle para diversas instâncias de poder em Varginha. O conceito de Singleton, na engenharia de sistemas, refere-se a uma classe que permite apenas uma única instância e fornece um ponto de acesso global a ela. Na Varginha dos anos 70, Acayaba era essa instância.

- Esfera Política: Como Deputado Estadual por duas legislaturas e vice-líder da ARENA (Aliança Renovadora Nacional) na Assembleia Legislativa 1, ele detinha a chave do acesso aos recursos estaduais e federais. A sua posição no partido de sustentação do regime conferia-lhe uma blindagem institucional que ele utilizava para alavancar interesses locais.

- Esfera Educacional: O relatório do SNI menciona explicitamente o “controle dos dirigentes de ensino na região”. A genealogia institucional da cidade corrobora essa afirmação. A Faculdade de Direito de Varginha (FADIVA), mantida pela Fundação Educacional de Varginha (FUNEVA), surge como um epicentro dessa estratégia de dominação cultural e formação de quadros. A presença histórica de membros da família Rezende e aliados na gestão dessas instituições 2 sugere um projeto de longo prazo para a manutenção da hegemonia política através do controle intelectual.

- Esfera Judiciária: A aliança simbiótica com o Juiz Francisco Vani Benfica é citada como o eixo central de sua impunidade. O documento do SNI é taxativo ao afirmar que Acayaba utilizava seu poder para obter “indevidos sucessos nas causas afetas ao julgamento do Juiz FRANCISCO VANI BENFICA seu maior aliado”. Esta captura do judiciário transformava o tribunal local em uma extensão do gabinete político do deputado.

Esta configuração de poder, onde os limites entre o público, o privado e o partidário são dissolvidos, cria um sistema altamente acoplado. Uma decisão tomada no gabinete de Acayaba reverberava imediatamente nas sentenças de Benfica e nas diretrizes da FUNEVA, sem mecanismos de freios e contrapesos (circuit breakers) que pudessem isolar as falhas éticas de um setor para proteger o todo.

1.3. O Magistrado e a Controvérsia: Francisco Vani Benfica

A figura do Juiz de Direito Francisco Vani Benfica emerge nos documentos como o braço operacional jurídico do esquema de poder local. A análise detalhada de sua atuação revela uma profunda distorção da função magistral, caracterizada pela parcialidade e pela confusão patrimonialista.

1.3.1. O “Juiz Político” e a Perda da Imparcialidade

Os relatórios de inteligência são contundentes ao descrever a conduta de Benfica. O documento 4 afirma que o magistrado “costuma agir sob influência política nos casos que se lhe deparam”, especificamente quando os interesses defendidos eram os do deputado Morvan Acayaba ou do vereador Rui Vitor do Prado. Esta atuação partidária dentro do judiciário representa uma violação fundamental do princípio da separação dos poderes. Em termos sistêmicos, Benfica atuava como uma interface comprometida, cujas saídas (sentenças) não eram determinísticas com base na entrada (a lei e os fatos), mas sim manipuladas por parâmetros ocultos (interesses políticos).

Além da parcialidade, havia acusações persistentes sobre a acumulação indevida de vencimentos. Documentos de defesa encontrados nos arquivos 4 mostram declarações formais de que Benfica “só percebe remuneração relativa à sua condição de professor” na Fundação Educacional, numa tentativa de refutar denúncias de que estaria recebendo gratificações ilegais. A necessidade de produzir tais declarações “sob as penas da lei” indica que o magistrado estava sob constante escrutínio e pressão, tanto da oposição local quanto dos órgãos de vigilância federal.

1.3.2. A Guerra Assimétrica na Imprensa: O Caso “Jornal de Minas”

A resistência a esse arranjo hegemônico encontrou voz no jornalismo local, especificamente através do “Jornal de Minas” e do jornalista Afonso Araújo Paulino. O conflito entre o juiz e o jornalista escalou para uma guerra de narrativas monitorada de perto pelo SNI.

As fontes documentais 4 descrevem o que os aliados de Benfica chamavam de “terrível campanha jornalística infamante”. O magistrado e seu círculo político não responderam apenas com processos legais convencionais; eles instrumentalizaram a linguagem da Segurança Nacional para criminalizar a crítica. Benfica acusava o jornalista de demonstrar “ânimo subversivo e de alta periculosidade” e de estar “subvertendo a ordem no Estado de Minas”.6

Esta tática de rebranding da denúncia de corrupção como subversão política era comum na ditadura. Ao rotular Afonso Paulino como subversivo, Benfica tentava ativar o sistema imunológico do regime militar (o DOPS e o SNI) para eliminar um oponente pessoal. No entanto, a estratégia encontrou resistência. O deputado federal Genival Tourinho (MDB) utilizou a tribuna da Câmara dos Deputados para defender o jornal, denunciando Afonso Paulino como vítima de crimes praticados “sob a cobertura de funções policiais”.7 Este episódio ilustra a tensão entre os mecanismos de repressão do Estado e os resquícios de institucionalidade democrática que ainda sobreviviam no parlamento.

1.4. Instituições de Ensino como Bases de Poder: A FADIVA e a FUNEVA

A Fundação Educacional de Varginha (FUNEVA) e a Faculdade de Direito de Varginha (FADIVA) transcendiam suas funções acadêmicas para operar como territórios estratégicos de disputa e consolidação política. A análise histórica de sua fundação e gestão revela a profundidade do controle oligárquico.

A FADIVA foi criada no contexto de efervescência cultural e política da década de 1960. Entre seus instituidores estavam membros da Academia Varginhense de Letras, Artes e Ciências, indicando uma fusão entre a elite intelectual e a classe política dirigente.8 A municipalização de escolas, como a Escola Municipal Domingos Ribeiro de Rezende, e as constantes alternâncias de jurisdição administrativa (estadual/municipal) descritas nos registros históricos 2, eram manobras que permitiam a acomodação de aliados em cargos de direção.

O patrono da escola mencionada, Domingos Ribeiro de Rezende, e a presença contínua de membros da família Rezende e Acayaba na administração pública e nas associações comerciais (como Matheus Nogueira de Acayaba, primeiro presidente da ACIV 9), demonstram a natureza dinástica do poder local. A FUNEVA operava, portanto, como um braço institucional estendido, onde figuras como Francisco Vani Benfica podiam acumular capital simbólico (como professor e autoridade) e financeiro, protegidos pela autonomia fundacional, mas controlados politicamente pelos instituidores.3

1.5. Síntese da Dinâmica Política: O Sistema Fortemente Acoplado

O “caso Varginha” na década de 1970 oferece um estudo de caso perfeito de um sistema social fortemente acoplado e monolítico. A arquitetura desse poder dependia da integridade de poucos nós centrais (Acayaba, Benfica). A mudança de estado em um desses nós — fosse uma decisão judicial favorável, uma lei estadual aprovada ou uma denúncia jornalística — propagava-se instantaneamente por toda a rede devido à falta de isolamento entre as funções legislativa, judiciária e educacional.

A ausência de “circuit breakers” institucionais eficazes permitia que a corrupção e o abuso de poder se tornassem sistêmicos. A intervenção externa do SNI, embora crítica aos excessos do grupo local (como evidenciado pela manutenção dos registros negativos de Acayaba), operava sob a mesma lógica centralizadora e autoritária. O SNI não buscava democratizar o poder, mas sim garantir que o monopólio da força e da influência permanecesse alinhado aos interesses do regime federal, corrigindo apenas as “anomalias” que ameaçavam a estabilidade da imagem do governo.

Parte II: A Arquitetura da Lógica – Padrões de Projeto e a Engenharia da Complexidade

Enquanto as estruturas políticas de Varginha tentavam manter a ordem através da autoridade centralizada, do personalismo e da repressão à dissidência, a disciplina emergente da engenharia de software começava a desenvolver, nas décadas subsequentes, uma abordagem diametralmente oposta para gerenciar a complexidade de sistemas. A padronização de soluções através de estruturas lógicas desacopladas e reutilizáveis tornou-se o novo paradigma de organização.

Os Padrões de Projeto (Design Patterns), codificados e popularizados pelo grupo conhecido como “Gang of Four” (GoF) em meados dos anos 90, representam a cristalização dessa sabedoria arquitetural. Eles são, em essência, instituições digitais — regras de interação abstratas que governam como os objetos (os cidadãos do código) devem colaborar, criar-se e estruturar-se para garantir a longevidade e a manutenibilidade do sistema maior.

2.1. Fundamentos Históricos e Teóricos: Da Arquitetura Civil ao Software

A gênese intelectual dos padrões de projeto não reside na ciência da computação, mas na arquitetura civil e no urbanismo. O arquiteto Christopher Alexander, em suas obras seminais “A Pattern Language” (1977) e “The Timeless Way of Building” (1979), propôs a tese de que a qualidade de vida em ambientes construídos dependia da aplicação de padrões recorrentes de problemas e soluções, que permitiam aos habitantes projetar seus próprios espaços de forma orgânica e funcional.12 Alexander definiu um padrão como uma regra de três partes: um determinado contexto, um problema que ocorre repetidamente nesse contexto e uma solução que resolve o problema de tal forma que pode ser utilizada um milhão de vezes, sem nunca fazer a mesma coisa duas vezes.

A comunidade de engenharia de software cooptou essa filosofia no final dos anos 80 e início dos 90 para combater a “crise do software” — a incapacidade crônica da indústria de construir sistemas grandes, complexos e livres de erros. O lançamento do livro “Design Patterns: Elements of Reusable Object-Oriented Software” em 1994, por Erich Gamma, Richard Helm, Ralph Johnson e John Vlissides, marcou o ponto de inflexão. A obra catalogou 23 padrões fundamentais que se tornaram o vernáculo universal da arquitetura de software orientada a objetos.14

2.2. Padrões Criacionais (Creational Patterns): O Controle da Gênese

Os padrões criacionais lidam com os mecanismos de criação de objetos, abstraindo o processo de instanciação direta para aumentar a flexibilidade e a reutilização do código. No contexto político de Varginha, a “criação” de cargos, sentenças e influências era um processo rígido e centralizado; no software, o objetivo destes padrões é justamente evitar essa rigidez.

2.2.1. Singleton: A Monarquia do Objeto e sua Crítica

O padrão Singleton tem como objetivo garantir que uma classe tenha apenas uma única instância e fornecer um ponto global de acesso a ela.16 Na prática, isso é frequentemente implementado tornando o construtor da classe privado e criando um método estático que retorna a instância única armazenada internamente.

- Análise Crítica e o Status de Anti-Pattern: O Singleton é, talvez, o padrão mais controverso do catálogo GoF. Ele é frequentemente comparado a uma ditadura benevolente ou a uma variável global glorificada. Assim como Morvan Acayaba centralizava poderes políticos, administrativos e judiciários, criando um ponto único de falha e controle, o Singleton cria um acoplamento forte em todo o sistema. Ele viola o Princípio da Responsabilidade Única (Single Responsibility Principle), pois a classe passa a ser responsável não apenas por sua lógica de negócio, mas também pelo controle de seu próprio ciclo de vida. Além disso, Singletons dificultam testes unitários (mocking), pois o estado global persiste entre os testes, introduzindo imprevisibilidade.20

- Uso Moderno e Evolução: Apesar das críticas, o conceito de “instância única” permanece útil. No entanto, a implementação mudou. Hoje, frameworks de Injeção de Dependência (como Spring no Java ou.NET Core) gerenciam o ciclo de vida dos objetos como “singletons” (escopo de aplicação) sem a rigidez da implementação estática clássica. Isso permite que o sistema mantenha a eficiência de ter apenas um objeto gerenciador de recursos (como um pool de conexões de banco de dados) sem os malefícios do acoplamento global inquebrável.22

2.2.2. Factory Method, Abstract Factory e Builder: Nuances da Criação

A distinção entre estes três padrões criacionais é frequentemente fonte de confusão, mas é essencial para uma arquitetura robusta. Cada um aborda a complexidade da criação de uma maneira distinta:

- Factory Method: Define uma interface para criar um objeto, mas deixa as subclasses decidirem exatamente qual classe instanciar. É a delegação da “manufatura”. Por exemplo, uma classe Logistics pode ter um método createTransport(), mas as subclasses RoadLogistics e SeaLogistics decidirão se criarão um objeto Truck ou Ship. O foco é na flexibilidade através da herança.16

- Abstract Factory: Opera um nível de abstração acima. Ela fornece uma interface para criar famílias de objetos relacionados ou dependentes sem especificar suas classes concretas. É uma “fábrica de fábricas”. Imagine um sistema de UI que precisa funcionar em Windows e Mac. A AbstractFactory garantiria que, se você criar um Botão estilo Windows, a BarraDeRolagem criada também será estilo Windows, mantendo a consistência visual do sistema.17

- Builder: Foca na construção de objetos complexos passo-a-passo. Diferente das Factories, que geralmente entregam o objeto pronto em uma única chamada de método, o Builder permite uma configuração granular antes da construção final. É a solução ideal para o problema do “Construtor Telescópico” (quando um construtor tem dezenas de parâmetros, muitos opcionais). O Builder separa a construção de um objeto de sua representação, permitindo que o mesmo processo de construção crie diferentes representações (ex: construir uma consulta SQL complexa ou gerar um documento HTML).23

2.2.3. Prototype

O padrão Prototype permite a cópia de objetos existentes sem que o código dependa de suas classes. Funciona como a clonagem biológica: em vez de passar por todo o processo de “nascimento” (inicialização via construtor, que pode ser custosa e envolver chamadas de banco de dados), o sistema replica uma instância “célula-tronco” já existente na memória. É vital em cenários de alta performance onde a inicialização de objetos é um gargalo.

2.3. Padrões Estruturais (Structural Patterns): A Anatomia do Sistema

Se os padrões criacionais lidam com o nascimento dos objetos, os padrões estruturais explicam como montar objetos e classes em estruturas maiores, garantindo que essas estruturas sejam flexíveis e eficientes. Eles são a “engenharia civil” do software.

2.3.1. Distinções Críticas: Adapter, Decorator, Facade e Proxy

Esta família de padrões apresenta a maior sobreposição conceitual visual, pois todos envolvem algum tipo de “wrapper” (envoltório) em torno de um objeto. No entanto, a distinção fundamental reside na intenção arquitetural:

- Adapter: Sua função primária é a conversão. Ele faz com que interfaces incompatíveis trabalhem juntas. O Adapter é frequentemente uma medida de correção aplicada a posteriori, depois que o código (ou biblioteca de terceiros) já foi escrito, para integrar sistemas legados. É o “adaptador de tomada” que permite conectar um plugue de três pinos em uma tomada de dois.26

- Decorator: Sua função é a adição dinâmica de responsabilidades. Ele mantém a interface original do objeto, mas injeta novos comportamentos. Ao contrário da herança, que é estática e aplicada em tempo de compilação, o Decorator permite adicionar funcionalidades em tempo de execução. Imagine um objeto “Janela”; um Decorator pode adicionar uma “Barra de Rolagem” ou uma “Borda” a essa janela sem alterar a classe original da janela. É uma alternativa flexível à criação de subclasses excessivas.28

- Facade: Sua função é a simplificação. O Facade fornece uma interface unificada e limpa para um conjunto complexo de interfaces em um subsistema. Ele não adiciona funcionalidade nova, mas oculta a complexidade e o acoplamento desnecessário do cliente. É como o painel de um carro: esconde a complexidade do motor de injeção eletrônica e oferece apenas pedais e volante.26

- Proxy: Sua função é o controle de acesso. O Proxy possui a mesma interface do objeto real e intercepta todas as chamadas para ele. Isso permite realizar operações de segurança (verificar credenciais), lazy loading (carregar o objeto pesado apenas quando necessário) ou comunicação remota (esconder o fato de que o objeto está em outro servidor). O cliente não sabe que está interagindo com um substituto.31

2.3.2. Composite e Bridge

- Composite: Permite compor objetos em estruturas de árvore e trabalhar com essa estrutura como se fosse um objeto individual. É fundamental para sistemas de interfaces gráficas ou sistemas de arquivos, onde uma “Pasta” (composta) e um “Arquivo” (folha) devem responder ao mesmo comando “Deletar” de forma polimórfica.33

- Bridge: Tem como objetivo desacoplar uma abstração de sua implementação para que ambas possam variar independentemente. É considerado um dos padrões mais complexos, mas é essencial para o desenvolvimento de drivers de dispositivos ou toolkits gráficos multiplataforma, evitando uma explosão cartesiana de subclasses.27

2.3.3. Flyweight: Eficiência na Granularidade

Frequentemente negligenciado, o padrão Flyweight é essencial para a performance em sistemas que precisam gerenciar milhões de objetos granulares (como caracteres em um editor de texto ou partículas em um jogo). Ele funciona compartilhando o estado comum (intrínseco) entre múltiplos objetos e externalizando o estado único (extrínseco). Em uma analogia burocrática com o sistema de Varginha, o Estado operava como uma “Fábrica de Flyweights”, utilizando os mesmos formulários padronizados e carimbos (estado intrínseco) para processar milhares de cidadãos distintos, cada um com seus dados pessoais (estado extrínseco).34

2.4. Padrões Comportamentais (Behavioral Patterns): A Dinâmica da Interação

Os padrões comportamentais preocupam-se com algoritmos e a atribuição de responsabilidades entre objetos. Eles não descrevem apenas padrões de objetos ou classes, mas também os padrões de comunicação entre eles.

2.4.1. Observer vs. Publish-Subscribe: A Evolução da Mensageria

Embora frequentemente usados como sinônimos em conversas informais, existe uma distinção arquitetural crítica entre Observer e Publish-Subscribe, especialmente relevante para sistemas distribuídos modernos.

- Observer: No padrão clássico Observer (GoF), o Sujeito (Observable) mantém uma lista de seus Observadores e os notifica diretamente chamando seus métodos. Isso implica que o Sujeito conhece seus observadores. A comunicação é tipicamente síncrona e ocorre dentro do mesmo espaço de memória da aplicação. É um acoplamento mais forte.

- Publish-Subscribe (Pub-Sub): Neste modelo, existe um terceiro componente: o intermediário (Message Broker ou Event Bus). O Publicador envia mensagens para o Broker sem saber quem (ou se alguém) irá recebê-las. Os Assinantes registram interesse em tópicos no Broker. A comunicação é assíncrona e totalmente desacoplada. Este é o padrão fundamental para sistemas como Apache Kafka ou RabbitMQ8

2.4.2. Strategy, State e Command: A Gestão da Ação

- Strategy: Permite definir uma família de algoritmos, encapsular cada um deles e torná-los intercambiáveis. O padrão permite que o algoritmo varie independentemente dos clientes que o utilizam. Foca no como uma tarefa é realizada (ex: mudar a estratégia de cálculo de frete de “Expresso” para “Econômico” em tempo de execução).40

- State: Permite que um objeto altere seu comportamento quando seu estado interno muda. O objeto parecerá ter mudado de classe. Enquanto o Strategy é configurado externamente (geralmente uma vez), o State é dinâmico e foca no o que o objeto é naquele momento (ex: um Pedido transicionando de “Aberto” para “Pago” e depois “Enviado”, reagindo de forma diferente ao comando “Cancelar” em cada etapa).40

- Command: Transforma uma solicitação em um objeto independente, contendo toda a informação sobre o pedido. Isso permite parametrizar métodos com diferentes pedidos, enfileirar ou registrar requisições e suportar operações que podem ser desfeitas (Undo). O padrão desacopla o objeto que invoca a operação daquele que sabe como executá-la.42

2.4.3. Visitor: A Extensão sem Modificação

O padrão Visitor permite adicionar novas operações a uma estrutura de objetos existente sem modificar as classes desses objetos. É uma forma poderosa de estender funcionalidade respeitando o Princípio Aberto/Fechado (Open/Closed Principle), mas vem com um custo: viola o encapsulamento dos elementos visitados e torna a manutenção difícil se a hierarquia de objetos mudar frequentemente. É comumente usado em compiladores para percorrer árvores sintáticas abstratas.44

2.4.4. Chain of Responsibility e Memento

- Chain of Responsibility: Permite passar pedidos por uma corrente de handlers (manipuladores). Ao receber um pedido, cada handler decide se o processa ou o passa para o próximo na corrente. Em um sistema judicial ideal, as instâncias (Primeira Instância, Tribunal de Justiça, STJ, STF) funcionam como uma cadeia de responsabilidade. No caso de Varginha, a “corrente” era frequentemente quebrada pela influência política que cortava caminho diretamente para a decisão desejada.47

- Memento: Captura e externaliza o estado interno de um objeto sem violar o encapsulamento, de modo que o objeto possa ser restaurado a esse estado mais tarde. É a base para a funcionalidade de “Desfazer” (Ctrl+Z). Em arquiteturas modernas, o padrão Event Sourcing pode ser visto como uma aplicação arquitetural do Memento, onde o estado do sistema é derivado de uma sequência imutável de eventos passados, permitindo a reconstrução temporal precisa.48

Parte III: A Evolução para a Complexidade Distribuída – Microservices e Programação Funcional

A rigidez dos padrões GoF, pensados originalmente para aplicações monolíticas orientadas a objetos onde a consistência é garantida por transações de banco de dados ACID (Atomicidade, Consistência, Isolamento, Durabilidade), encontrou novos desafios na era da computação em nuvem. A arquitetura de Microservices fragmentou o “Singleton” monolítico em centenas de serviços distribuídos, exigindo novos padrões de resiliência e comunicação.

3.1. Padrões de Resiliência e Infraestrutura: Sobrevivendo à Falha

Em um sistema distribuído, a falha não é uma exceção, mas uma certeza estatística. A rede vai falhar, serviços vão cair e latências vão aumentar. A arquitetura deve ser desenhada para abraçar a falha.

- Circuit Breaker: Este padrão impede que uma falha em um serviço derrube todo o sistema (efeito cascata). Funciona como um disjuntor elétrico: se um serviço remoto falha repetidamente em um curto período, o “disjuntor” abre e as chamadas subsequentes falham imediatamente (fail fast) ou retornam um valor de fallback, sem tentar conectar ao serviço quebrado. Isso dá tempo para o serviço em falha se recuperar e evita o esgotamento de recursos (threads) no chamador. Em Varginha, a ausência de tais disjuntores institucionais significava que a corrupção em um setor contaminava imediatamente os outros.50

- Sidecar: Este padrão envolve segregar funcionalidades de infraestrutura (como logging, monitoramento, segurança, proxy de rede) em um contêiner separado que roda ao lado do serviço principal, no mesmo pod (no contexto de Kubernetes). Isso permite que o serviço de negócio permaneça agnóstico em relação à infraestrutura. Se o Juiz Benfica tivesse um “Sidecar” ético para gerenciar suas atividades extracurriculares de forma isolada, o conflito de interesses seria mitigado pela transparência e isolamento de processos.51

3.2. Padrões de Transação Distribuída: Saga

A gestão de transações em microserviços apresenta um desafio monumental. Como garantir a consistência de dados quando uma operação de negócio abrange múltiplos serviços e múltiplos bancos de dados? O padrão Saga surge como a solução para gerenciar transações de longa duração sem bloqueio global.

Diferente das transações ACID tradicionais, uma Saga é uma sequência de transações locais. Cada transação local atualiza o banco de dados e publica uma mensagem ou evento para acionar a próxima transação local na saga. Se uma transação local falhar (por exemplo, “Pagamento Recusado” após “Estoque Reservado”), a Saga executa uma série de transações de compensação que desfazem as alterações feitas pelas transações locais anteriores.

Este mecanismo substitui a certeza absoluta do commit imediato pela consistência eventual. Imagine um fluxo de e-commerce:

- Serviço de Pedido: Cria o pedido (Status: PENDENTE).

- Serviço de Estoque: Reserva o item. (Sucesso)

- Serviço de Pagamento: Tenta cobrar o cartão. (Falha: Saldo Insuficiente).

- Compensação (Saga): O orquestrador da Saga detecta a falha e envia um comando para o Serviço de Estoque: “Liberar item reservado”.

- Serviço de Pedido: Atualiza status para CANCELADO.

Este fluxo de compensação é fundamentalmente diferente de um “Rollback” de banco de dados, pois as ações anteriores foram de fato commitadas e visíveis temporariamente; elas precisam ser semanticamente desfeitas por novas transações inversas.49

3.3. O Desafio da Programação Funcional

A ascensão e o renascimento da Programação Funcional (FP) trouxeram críticas fundamentadas aos padrões GoF. Muitos padrões comportamentais, como Strategy, Command e Observer, são considerados “verborrágicos” ou desnecessários em linguagens funcionais, pois podem ser implementados nativamente e de forma mais concisa através de funções de alta ordem (funções que recebem outras funções como argumento) e closures.

Além disso, a ênfase da FP na imutabilidade ataca a raiz de muitos problemas que os padrões tentam gerenciar: o estado mutável compartilhado. Em FP, o estado não é alterado; novos estados são criados a partir dos anteriores. Isso elimina a necessidade de muitos mecanismos de sincronização e proteção de acesso (como Singletons complexos ou Locks), simplificando radicalmente a arquitetura concorrente. O “State Pattern”, por exemplo, torna-se uma simples transição de uma estrutura de dados imutável para outra.53

Parte IV: Síntese Comparativa e Conclusão

4.1. O Singleton Político e a Resiliência Democrática

Retornando ao contexto histórico de Varginha, podemos reinterpretar a estrutura de poder de Morvan Acayaba sob a ótica da arquitetura de software. O regime local operava como uma arquitetura monolítica baseada em Singletons e acoplamento forte.

- Fragilidade Sistêmica: Assim como um Singleton é difícil de testar, substituir e escalar, o poder centralizado em figuras personalistas como Acayaba e Benfica criou um sistema rígido e frágil. A estabilidade do sistema dependia inteiramente da saúde e da lealdade desses nós centrais. A remoção de uma peça (o afastamento do juiz ou a perda de prestígio do deputado) causava trauma sistêmico, pois não havia redundância ou distribuição de responsabilidades.

- Falta de Observabilidade Real: O SNI tentava implementar um padrão “Observer”, mas de forma disfuncional. A informação fluía de maneira unidirecional, secreta e reativa, gerando ruído, paranoia e dados de baixa qualidade (fofocas transformadas em relatórios de inteligência). Isso contrasta com a observabilidade moderna em microservices (logs estruturados, métricas distribuídas, tracing), que visa a saúde do sistema, a transparência e a detecção proativa de anomalias, e não a repressão dos componentes.

4.2. Conclusão: A Necessidade de Padrões e Desacoplamento

Tanto no relatório confidencial de 1978 quanto no código-fonte de sistemas distribuídos de 2025, a lição estrutural é convergente: sistemas complexos tendem inevitavelmente à entropia e ao caos. Sem padrões claros de organização — sejam eles leis republicanas, separação de poderes e freios institucionais na política, ou padrões de projeto e arquiteturas desacopladas no software — o resultado é a degeneração do sistema.

Na política, isso se manifesta como coronelismo, corrupção sistêmica e autoritarismo (o “spaghetti code” social). No software, manifesta-se como dívida técnica incontrolável, bugs de regressão e colapso operacional. A evolução da engenharia de software, partindo dos padrões GoF para os microserviços e a programação funcional, nos ensina que a verdadeira resiliência não vem da força de um controle centralizado, mas do desacoplamento inteligente, da autonomia das partes (circuit breakers, sidecars) e da capacidade do sistema de se adaptar e recuperar de falhas locais sem comprometer o todo. Esta é uma lição de arquitetura que as instituições políticas centralizadoras da década de 1970 falharam tragicamente em compreender.

Fim do Relatório.